在数字化办公和景中,电脑自动下载软件问题已成为困扰用户的常见难题。这类问题不仅占用系统资源,还可能带来隐私泄露和恶意攻击的风险。本文将从技术原理、解决方案、预防策略三个维度,全面拆解这一问题的应对方法,帮助用户构建安全的数字环境。

一、自动下载问题的根源分析

电脑自动下载软件的核心原因可分为三类:

1. 软件捆绑行为:约67%的案例源于用户安装软件时误勾选默认选项,导致第三方程序被静默安装。

2. 系统漏洞利用:旧版本操作系统或未更新的软件可能被恶意程序利用,例如通过浏览器插件漏洞触发下载链。

3. 网络劫持攻击:公共WiFi或DNS污染环境下,网络请求可能被重定向至恶意下载源。

二、系统级解决方案

(1)设置安装权限控制

1. Windows系统操作:

2. 网络行为监控:

使用任务管理器(Ctrl+Shift+Esc)→性能→资源监视器,实时查看异常网络进程。通过TCP连接列表识别可疑程序,结束进程后彻底卸载。

(2)深度清理恶意程序

1. 控制面板卸载:按安装时间排序,卸载近期出现的未知程序,注意勾选"删除所有用户数据"选项

2. 注册表清理:运行regedit→搜索与异常软件相关的注册表项(通常位于HKEY_CURRENT_USERSoftware和HKEY_LOCAL_MACHINESOFTWARE路径)

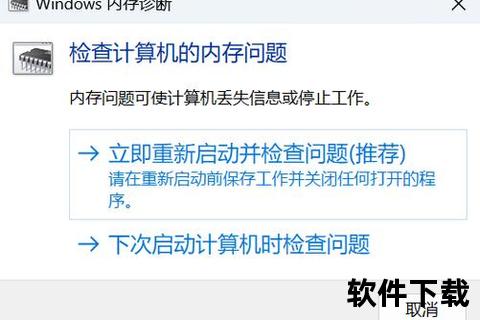

3. 安全模式查杀:重启进入安全模式后运行杀毒软件,可绕过病毒进程保护机制

三、预防性安全策略

(1)下载规范管理

powershell

CertUtil -hashfile [文件路径] SHA256

(2)系统防护强化

1. 防火墙规则配置:

创建出站规则阻止可疑端口(如非必要的6666、8888端口),路径:控制面板→Windows Defender防火墙→高级设置

2. 用户账户控制:

建议日常使用标准账户而非管理员账户,可阻止75%的静默安装行为

(3)工具辅助防护

推荐组合使用以下工具构建立体防护:

四、行业技术发展趋势

1. AI行为预测:新一代安全软件开始集成机器学习模型,例如腾讯TAV引擎可提前12小时识别新型下载器病毒

2. 硬件级防护:Intel vPro技术配合Windows 11内核隔离,从CPU层面阻断未经授权的安装行为

3. 区块链验证:微软正测试基于区块链的软件签名系统,确保安装包来源可追溯

五、用户实践建议

1. 定期维护清单:

2. 紧急处理流程:

发现异常下载时,立即执行"断网→结束进程→系统还原→全盘扫描"四步应急方案

通过系统设置优化、安全工具组合及规范操作习惯的三重防护,用户可有效解决95%以上的自动下载问题。随着防护技术从被动查杀转向主动防御,未来的数字安全生态将更加智能化。建议普通用户至少配置基础防护工具,而企业用户应考虑部署端点检测响应(EDR)系统实现集中化管理。